Passwörter gestern, heute und morgen

Seit vielen Jahren arbeiten Unternehmen daran, das Passwort durch sicherere Authentifizierungsmethoden abzulösen.

Bereits in der vorchristlichen Zeit vertraute man auf Passwörter. Die Idee dahinter: Wichtiges wird geschützt und nur Berechtigte bekommen Zugang. In der Antike nutzten die Römer Pass- beziehungsweise Kennwörter, die sie sogar regelmäßig änderten. Primär wurden Kennwörter lange Zeit im militärischen Umfeld genutzt. Leider aber nicht immer so sicher, wie man es erwarten würde. So waren fast 20 Jahre lang die in den USA stationierten Minuteman-Atomraketen mit einem sehr einfachen Passwort, bestehend aus acht Nullen, »geschützt«. Die zivile Verbreitung von Passwörtern begann Anfang der 1960er Jahre, parallel zur Entwicklung von Computern mit Mehrnutzer-Fähigkeit.

Bis heute sind Passwörter zur Benutzer-Autorisierung ein Standard, der mit vielen Nachteilen behaftet ist. Wer hat sich beispielsweise noch nie geärgert, wenn ein dringend benötigtes Passwort vergessen wurde? Die zentrale Frage lautet aber: Wie ist ein sicherer Umgang mit Passwörtern überhaupt möglich und wie lange wird es sie überhaupt noch geben?

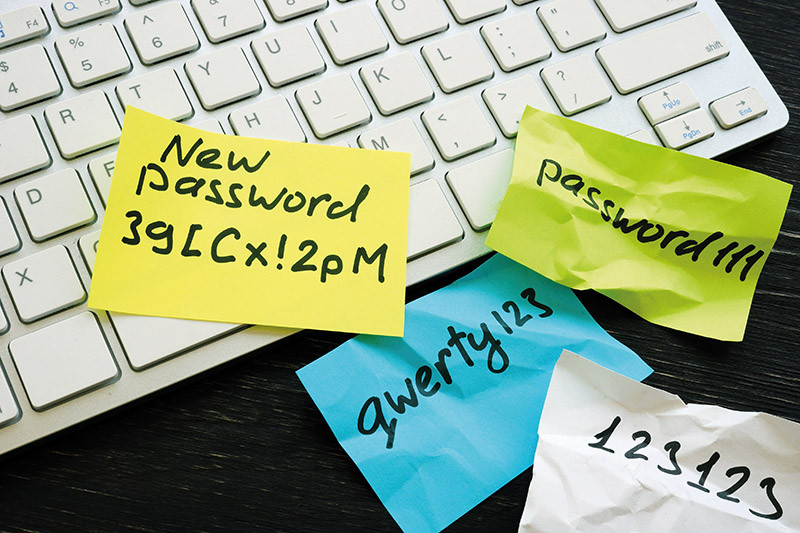

Man mag es nicht glauben, aber die beliebtesten Passwörter sind »123456«, »passwort« und »12345«. Was aber macht ein starkes Passwort aus? Ein starkes Passwort hat mindestens zwölf Zeichen und beinhaltet Groß- und Kleinbuchstaben in einer zufälligen Kombination mit Zahlen und Sonderzeichen. Ein Passwort ist am Ende des Tages auch nur dann sicher, wenn es nur für eine einzige Anwendung verwendet wird.

Bedenkt man, dass 82 % der Sicherheitsvorfälle in Zusammenhang mit dem Faktor Mensch stehen, wird schnell klar, dass es dann auch um entwendete und missbräuchlich verwendete Zugangsdaten geht. Ein Report von Verizon unterstreicht die Bedeutung von Passwörtern, da über 80 % der Sicherheitsvorfälle auf schwache beziehungsweise gestohlene Kennwörter zurückzuführen sind. Mittlerweile befinden sich mehr als 15 Milliarden Zugangsdaten im Darknet, die von Cyberkriminellen zur Verfügung gestellt, getauscht und verkauft werden.

Seit vielen Jahren arbeiten Unternehmen und Organisationen daran, das Passwort durch neue und sicherere Methoden zur Authentifizierung abzulösen. Erwähnenswert ist hier die nichtkommerzielle FIDO-Allianz (»Fast Identity Online«), die bereits 2012 ins Leben gerufen wurde. Aber auch Unternehmen wie Microsoft, Apple und Google haben den Passwörtern den Kampf angesagt und fördern die Verbreitung von sogenannten Passkeys. Die Idee hinter Passkeys ist, dass diese immer stark sind und dadurch ein sehr hoher Schutz vor Hackerangriffen besteht. Passkeys sind dabei ausschließlich mit der Webseite oder der Anwendung verknüpft, für die sie erstellt wurden. Dadurch wird verhindert, dass Passkeys auf einer betrügerischen Webseite oder Anwendung verwendet werden können. Allerdings stellt sich zum gegenwärtigen Zeitpunkt die Frage, wie Passkeys plattformunabhängig verwaltet werden können. Ein Lösungsansatz ist, dass Passkeys neben Passwörtern und sicheren Notizen in einem Passwortmanager verwaltet werden.

Trotz einer steigenden Verbreitung von Passkeys werden uns Passwörter sicherlich noch einige Jahre begleiten. Was liegt also näher, als sämtliche Zugänge in einer Lösung zu verwalten.

Mehr zum Thema Passwörter finden Sie im Booklet »11 Mythen über Passwörter« unter www.passwortsicherheit.eu

Bild: iStock

When you subscribe to the blog, we will send you an e-mail when there are new updates on the site so you wouldn't miss them.

By accepting you will be accessing a service provided by a third-party external to https://www.report.at/