Leben & StilView all

- Details

- Köpfe

CINO bei BEKO Solutions

- Redaktion

- 21.May.2026

- Details

- Leben & Stil

Autoforder

- Martin Szelgrad

- 19.May.2026

- Details

- Leben & Stil

Angesteigertes Interesse

- Rhea Krčmářová

- 19.May.2026

- Details

- Leben & Stil

Wissenslücken bei Blutdruck-Richtwerten

- Redaktion

- 18.May.2026

Office & TalkView all

- Details

- Officetalk

Video: Das war die Enquete KI

- Redaktion

- 19.Apr.2026

- Details

- Officetalk

Video: Kooperation statt Kostendruck

- Redaktion

- 15.Apr.2026

- Details

- Officetalk

„Wir machen es einfach einfacher!“

- Redaktion

- 18.Mar.2026

- Details

- Officetalk

Karl-Heinz Strauss und Gunther Sames über die Zukunft der Baubranche

- Redaktion

- 11.Mar.2026

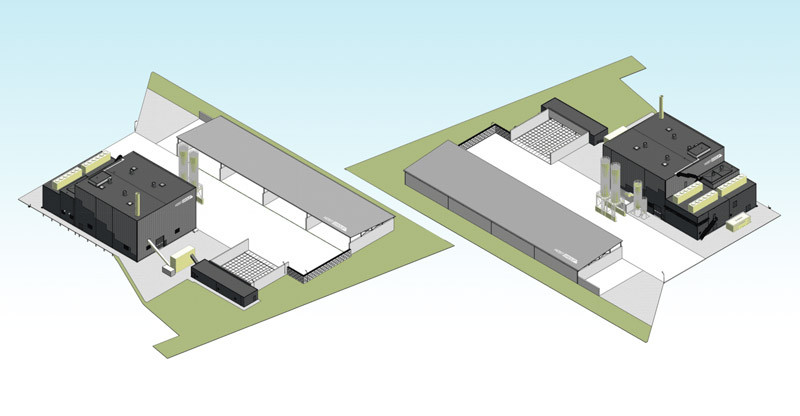

Produkte & ProjekteView all

- Details

- Projekte

Großspeicher im Burgenland

- Redaktion

- 15.May.2026

- Details

- Projekte

Begleitung eines Solarprojekts mit Batteriespeicher

- Redaktion

- 15.May.2026

- Details

- Projekte

Zuschlag bei Ausschreibung der ÖBB

- Redaktion

- 15.May.2026

- Details

- Projekte

Industrie: Ersatz für Gasfeuerung

- Redaktion

- 11.May.2026

How to resolve AdBlock issue?

How to resolve AdBlock issue?